Accueil - Forums - Livre d'or - Contact

Spywares : aller plus

loin avec HijackThis

Vous avez appris à nettoyer votre PC des spywares avec Ad-aware dans le tutorial, malgré tout, il se peut que des saletés subsites. Lesquelles ? Plus particulièrement des choses du genre page d'accueil non sollicitée dans votre navigateur (en général il s'agit d'Internet Explorer), barres d'outils publicitaires qui n'ont rien à y faire, etc

En effet ces éléments sont souvents récalcitrants et Ad-aware lui-même ne les supprime pas. On va donc se charger de ces hijackers (c'est comme ça qu'on les nomme) avec un programme nommé HijackThis.

Ce petit programme permet, minutieusement, de supprimer tous ces indésirables récalcitrants et gênants. Il rebute assez au début, car il n'est pas très facile d'interpréter ses résultats, et de plus il est en anglais. Rassurez vous, après avoir étudié le programme et avoir appris à s'en servir, je vous ai fait une petite annexe importante au tutorial "Nettoyer son PC", suite aussi à beaucoup d'appels à l'aide de barres de pub et de pages d'accueil détournées dans Internet Explorer non supprimées par Ad-aware et dont je ne savais pas comment il fallait faire. Et bien maintenant, c'est chose faite ! C'est partit ! ![]() Pour télécharger le logiciel, c'est en dessous

Pour télécharger le logiciel, c'est en dessous ![]() .

.

>>> Télécharger HijackThis 1.99.1 (209 Ko) <<<

Le programme se présente comme un simple exécutable, il n'y a donc aucune installation à faire. Dezippez le dans le répertoire de votre choix. Avant de le lancer, fermez tous vos programmes, excepté votre navigateur (sinon vous feriez comment pour lire ? ![]() ). Faites un nettoyage des fichiers temporaires avec EasyCleaner, comme je vous l'ai appris précédemment dans ce tutorial. Bien entendu, si vous lisez cette annexe après les chapitres que vous venez de voir, c'est inutile puisque vous venez de le faire. Mais pensez y si vous la lisez plus tard. Voila, vous pouvez double-cliquer sur l'icône de HijackThis pour lancer le programme.

). Faites un nettoyage des fichiers temporaires avec EasyCleaner, comme je vous l'ai appris précédemment dans ce tutorial. Bien entendu, si vous lisez cette annexe après les chapitres que vous venez de voir, c'est inutile puisque vous venez de le faire. Mais pensez y si vous la lisez plus tard. Voila, vous pouvez double-cliquer sur l'icône de HijackThis pour lancer le programme.

Autant vous le dire tout de suite : il faut être prudent avec ce programme ! Ce n'est pas un petit EasyCleaner facile ou un Ad-aware qui fait tout pour vous, une mauvaise manuvre peut faire de gros dégâts à votre système d'exploitation. Soyez donc prudents, ne faites rien trop vite et n'hésitez pas à poster sur le forum en cas de doute ! Mieux vaut attendre une réponse que de se tromper ! ![]() Enfin, sachez qu'en cas d'erreur, il y a quand même un moyen de secours (voir "Que faire en cas d'erreur ?").

Enfin, sachez qu'en cas d'erreur, il y a quand même un moyen de secours (voir "Que faire en cas d'erreur ?").

Création d'un log

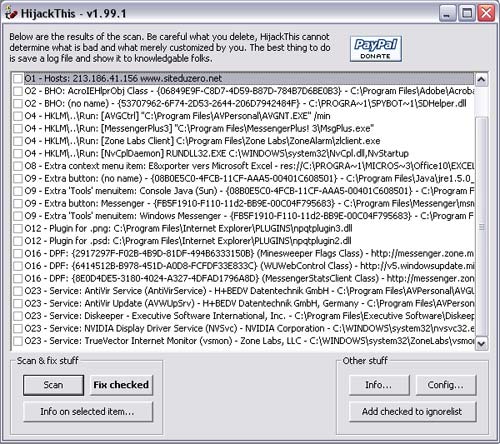

Dans la fenêtre qui s'est ouverte, cliquez sur "Do a system scan and save a logfile". Le scan débute dans une fenêtre qui se présente comme ci-dessous :

Le programme va afficher une liste plus ou moins longue d'informations. Attendez la fin du scan, votre log (le fichier de vos résultats de scan) va apparaître dans le Bloc-Notes (en plus de dans la fenêtre du programme).

Analyse du log

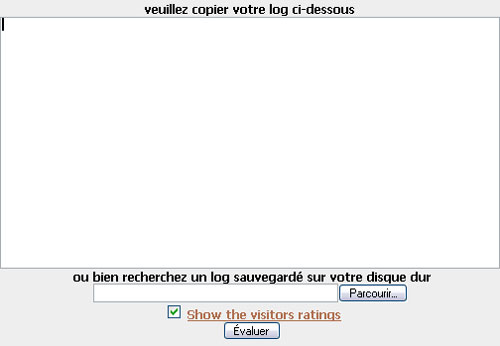

La première chose à faire, c'est de scanner votre log avec l'analyseur en ligne, il vous dira quelles lignes sont bonnes, et lesquelles sont jugées suspectes ou mauvaises. Cliquez ici pour accéder à l'analyseur en ligne.

Vous pouvez soit copier-coller le contenu de votre log, soit cliquer sur "Parcourir" et aller chercher le fichier. Il se nomme "hijackthis.log" et se trouve dans le dossier de HijackThis. Cliquez ensuite sur "Evaluer" et patientez quelques secondes, le temps de l'analyse. Selon la vitesse de votre connexion et la taille de votre fichier log, celle-ci peut prendre plus ou moins de temps. Lorsqu'elle est terminée, elle s'affiche sur une nouvelle page...

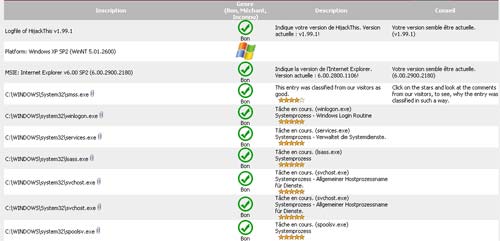

Voici une partie du résultat de l'analyse d'un log (le mien ^^). Les résultats sont clairs, et vous avez une idée de chaque ligne par son symbole ("Bon", "Eventuellement méchant", "Méchant"...). La liste présente d'abord la version de votre log, et vous indique si HijackThis est à jour, puis votre système d'exploitation. Viens ensuite la version d'Internet Explorer, le résultat de l'analyse de tous les processus (programmes s'exécutant en arrière plan) en cours et le résultat de l'analyse de chaque ligne du log.

Avec ces résultats, vous pouvez vous même résoudre la plupart des problèmes (s'il y en a ^^). Pour cela, si vous voyez par exemple une entrée méchante, revenez à HijackThis (ne fermez pas la fenêtre des résultats) et cherchez dans la liste l'entrée correspondant à celle qui a la valeur "méchante" sur votre résultat d'analyse. Vous avez juste ensuite à cocher cette entrée, et à cliquer sur "Fix Checked !". Faites bien attention de ne pas vous tromper, une mauvaise manip peut être source de problèmes. Fermez bien tous vos programmes avant (une confirmation vous sera demandée). Voila, le problème est corrigé. Vous aurez a recliquer sur "Scan" pour réafficher les entrées actualisées. Faites de même pour toutes vos entrées jugées méchantes par l'analyseur ! ![]() .

.

J'ai bien sur précisé que vous pouvez résoudre par vous même la plupart des problèmes, néanmoins, si vous doutez sur une entrée (dans le cas d'un éventuellement méchant par exemple) ou n'êtes tout simplement pas très sur de ce que vous devez faire, rassurez vous, vous trouverez ci-dessous une description de chaque type de ligne, avec ce que vous devez faire pour arranger un problème s'il s'y trouve. Si vous sentez que vous hésitez trop sur une entrée, je vous conseille fortement d'aller d'abord voir sa description avant de faire quoi que ce soit ! Vous pouvez par le biais de la liste ci-dessous accéder directement à la ligne qui vous intéresse (regardez dans l'analyseur, les entrées ont des numéros chiffrés du style R0, O2, 02, etc...) et étudier son cas de près. Revenez donc à HijackThis, et gardez le log ouvert dans le Bloc-Notes également.

Présentation des lignes

Chaque ligne est identifiée par une lettre et un chiffre. Cherchez le type ou les types de ligne(s) sur laquelle(lesquelles) vous doutez dans le résultat de l'analyse en ligne et cliquez dessus pour arriver directement à sa description, avec des informations sur ce que vous avez à faire. Voici les définitions de chaque ligne :

R0, R1, R2, R3 - Page de démarrage et de recherche d'Internet Explorer (très intéressant pour se débarrasser des pages d'accueil non voulues)

F0, F1 - Lancement automatique de programmes au démarrage de Windows

N1, N2, N3, N4 - Page de démarrage et de recherche de Netscape/Mozilla

O1 - Redirection de Hosts

O2 - "Objects" installés dans Internet explorer (certains peuvent être éventuellement des spywares malveillants)

O3 - Barres d'outils Internet Explorer (très intéressant pour enlever toutes les barres publicitaires non voulues)

O4 - Lancement automatique de programmes depuis la base de registre et de la liste de démarrage

O5 - Options Internet Explorer non visible dans le panneau de configuration

O6 - Options Internet Explorer accessibles par un administrateur

O7 - Accès au registre accessible par un administrateur

O8 - Fonctions supplémentaires du clic droit d'Internet Explorer

O9 - Boutons supplémentaires dans la barre d'outils principale d'Internet Explorer

O10 - Pirates Winsock

O11 - Groupes supplémentaires dans les options avancées d'Internet Explorer

O12 - Plugins d'Internet Explorer

O13 - Piratage des DefaultPrefix d'IE

O14 - Piratage de " Reset Web Settings " (réinitialisation de la configuration Web)

O15 - Sites Internet indésirables ajoutés dans la zone de confiance de Internet explorer

O16 - Objets ActiveX (Plugin Flash, Shockwave, fichiers de programmes téléchargés, etc.)

O17 - Pirates du domaine Lop.com

O18 - Protocoles réseau supplémentaires (et certains protocoles nuisibles)

O19 - Feuille de modèles utilisateurs (pouvant être nuisibles aussi)

O20 - Valeur de Registre AppInit_DLLs en démarrage automatique

O21 - Clé de Registre ShellServiceObjectDelayLoad en démarrage automatique

O22 - Clé de Registre SharedTaskScheduler en démarrage automatique

O23 - Services Windows NT

Examen des lignes en détail

Voici donc, la description pour chaque ligne avec un exemple, et ce que vous devez faire si vous doutez sur cette ligne.

R0, R1, R2, R3 - Page de démarrage et de recherche d'Internet Explorer :

Un exemple :

R0 - HKCU\Software\Microsoft\Internet Explorer\Main,Start Page = http://www.msn.fr/

R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = http://www.msn.fr/

R2 - (this type is not used by HijackThis yet)

R3 - Default URLSearchHook is missing

Que dois-je faire ?

Regardez simplement l'adresse Internet en gras : celle ci est bien votre page de démarrage ? Si oui, laissez tel quel, sinon cochez la case et cliquez sur le bouton "Fix Checked". En effet c'est la qu'on corrige les détournements de page d'accueil dans Internet Explorer ! ![]() .

.

Ne touchez pas à R2.

Pour R3, supprimez à moins que vous reconnaissiez un programme tel que Copernic.

F0, F1 - Lancement automatique de programmes au démarrage de Windows depuis des fichiers *.INI

Un exemple :

F0 - system.ini: Shell=Explorer.exe Openme.exe

F1 - win.ini: run=hpfsched

Que dois-je faire ?

Si une ou plusieurs entrées F0 sont présentes, elles doivent être supprimées : "Fix Checked" ! ![]()

En F1, vous trouverez des vieux programmes lancés au démarrage. Le résultat de l'analyse en ligne pour cette ligne vous dira s'ils sont bon ou nuisibles.

N1, N2, N3, N4 - Pages de recherche et de démarrage Netscape/Mozilla

Un exemple :

N1 - Netscape 4: user_pref("browser.startup.homepage", "www.google.com"); (C:\Program Files\Netscape\Users\default\prefs.js)

N2 - Netscape 6: user_pref("browser.startup.homepage", "http://www.google.com"); (C:\Documents and Settings\User\Application Data\Mozilla\Profiles\defaulto9t1tfl.slt\prefs.js)

N2 - Netscape 6: user_pref("browser.search.defaultengine", "engine://C%3A%5CProgram%20Files%5CNetscape%206%5C

searchplugins%5CSBWeb_02.src"); (C:\Documents and Settings\User\Application Data\Mozilla\Profiles\defaulto9t1tfl.slt\prefs.js)

Que dois-je faire ?

Il est rare que vous ayez affaire à une page de démarrage non souhaitée étant donné que ces navigateurs sont bien plus sécurisés et ont donc beaucoup moins de risques de subir un détournement de page d'accueil. Seul lop.com peut hijacker ces navigateurs. Au cas ou vous voyez une adresse de page de démarrage qui n'est pas la bonne, corrigez le avec "Fix Checked" !

O1 - Redirection de Hosts

Un exemple :

O1 - Hosts: 216.177.73.139 auto.search.msn.com

O1 - Hosts: 216.177.73.139 search.netscape.com

O1 - Hosts: 216.177.73.139 ieautosearch

O1 - Hosts file is located at C:\Windows\Help\hosts

Que dois-je faire ?

Ici, l'adresse de droite est redirigée vers l'adresse IP que vous voyez à gauche. Si l'IP ne correspond pas à cette adresse, vous serez redirigé vers le mauvais site, d'où le piratage évident des hosts. Utilisez "Fix Checked" (sans oublier de cocher les cases d'abord), à moins que vous n'ayez entré une ou toutes ces adresses vous-même. Dans le cas contraire, faites "Fix Checked".

O2 - Objects" installés dans Internet explorer

Un exemple :

O2 - BHO: Yahoo! Companion BHO - {13F537F0-AF09-11d6-9029-0002B31F9E59} - C:\PROGRAM FILES\YAHOO!\COMPANION\YCOMP5_0_2_4.DLL

O2 - BHO: (no name) - {1A214F62-47A7-4CA3-9D00-95A3965A8B4A} - C:\PROGRAM FILES\POPUP ELIMINATOR\AUTODISPLAY401.DLL (file missing)

O2 - BHO: MediaLoads Enhanced - {85A702BA-EA8F-4B83-AA07-07A5186ACD7E} - C:\PROGRAM FILES\MEDIALOADS ENHANCED\ME1.DLL

Que dois-je faire ?

Ici, c'est un peu plus barbare ![]() ! Heureusement, il existe un moyen de savoir rapidement et facilement ce qui est bon ou mauvais. En effet vous ne reconnaitrez pas forcément les objets, surtout avec des lignes pareilles ^^ Rendez vous sur la TonyK's BHO & Toolbar List pour vérifier si un objet est sain ou mauvais pour votre système. Copiez la ligne de chiffres en gras entre accolades (nommée CLSID), dans la case de recherche en haut de la page et cliquez sur " Search ". Vous obtiendrez un résultat de ce type :

! Heureusement, il existe un moyen de savoir rapidement et facilement ce qui est bon ou mauvais. En effet vous ne reconnaitrez pas forcément les objets, surtout avec des lignes pareilles ^^ Rendez vous sur la TonyK's BHO & Toolbar List pour vérifier si un objet est sain ou mauvais pour votre système. Copiez la ligne de chiffres en gras entre accolades (nommée CLSID), dans la case de recherche en haut de la page et cliquez sur " Search ". Vous obtiendrez un résultat de ce type :

{13F537F0-AF09-11d6-9029-0002B31F9E59} L BHO Ycomp*_*_*_*.dll Yahoo Companion!

De la, c'est facile à savoir : L signifie que l'objet est sain, X signifie que c'est un spyware. Si vous rencontrez des objets caractérisés par X, utilisez, après avoir coché leurs cases respectives, "Fix Checked" dans HijackThis pour corriger le problème. Pour les objets L, laissez les puisqu'ils sont sains.

O3 - Barres d'outils Internet Explorer

Un exemple :

O3 - Toolbar: &Yahoo! Companion - {EF99BD32-C1FB-11D2-892F-0090271D4F88} - C:\PROGRAM FILES\YAHOO!\COMPANION\YCOMP5_0_2_4.DLL

O3 - Toolbar: Popup Eliminator - {86BCA93E-457B-4054-AFB0-E428DA1563E1} - C:\PROGRAM FILES\POPUP ELIMINATOR\PETOOLBAR401.DLL (file missing)

O3 - Toolbar: rzillcgthjx - {5996aaf3-5c08-44a9-ac12-1843fd03df0a} - C:\WINDOWS\APPLICATION DATA\CKSTPRLLNQUL.DLL

Que dois-je faire ?

Ici c'est très important si vous êtes victimes de barres d'outils supplémentaires non voulues dans Internet Explorer ! Si vous ne reconnaissez pas certaines barres d'outils, rendez vous, comme pour la ligne précédente, sur la TonyK's BHO & Toolbar List. Copiez la ligne de chiffres en gras entre accolades (nommée CLSID), dans la case de recherche en haut de la page et cliquez sur " Search ". Vous obtiendrez un résultat de ce type :

{13F537F0-AF09-11d6-9029-0002B31F9E59} L BHO Ycomp*_*_*_*.dll Yahoo Companion!

De la, c'est facile à savoir : L signifie que l'objet est sain, X signifie que c'est un spyware. Si vous rencontrez des barres d'outils caractérisés par X, utilisez, après avoir coché leurs cases respectives, faites "Fix Checked" dans HijackThis pour corriger le problème. Pour les barres d'outils L, laissez les puisqu'ils sont sains.

Si jamais lors d'une recherche rien n'apparaît dans la liste, que le nom dans la ligne ressemble à une suite de caractères sans aucun sens (dans cette exemple : rzillcgthjx) et que le fichier ce trouve dans le répertoire "Application Data" de Windows, il se peut qu'il s'agisse de lop.com, donc sans hésiter : cochez la case et cliquez sur "Fix Checked" ! ;)

O4 - Lancement automatique de programmes depuis la base de registre et de la liste de démarrage

Un exemple :

O4 - HKLM\..\Run: [ScanRegistry] C:\WINDOWS\scanregw.exe /autorun

O4 - HKLM\..\Run: [SystemTray] SysTray.Exe

O4 - HKLM\..\Run: [ccApp] "C:\Program Files\Common Files\Symantec Shared\ccApp.exe"

O4 - Startup: Microsoft Office.lnk = C:\Program Files\Microsoft Office\Office\OSA9.EXE

O4 - Global Startup: winlogon.exe

Que dois-je faire ?

Ici, on va encore utiliser un site ^^ Rendez vous sur la PacMan's Startup List pour determiner si l'élément est bon ou nuisible (copiez le nom en gras et utilisez le moteur de recherche pour aller plus vite). Ici, Y indique un élément bon, X un élément malsain. Si jamais un élément jugé malsain se situe dans un groupe de démarrage (comme le dernier dans cette exemple, se trouvant dans "Global Startup"), il y a de fortes chances que ce programme se trouve encore en mémoire, puisque il a été lancé au démarrage. HijackThis ne pourra donc pas corriger le problème. Pour remédier à cela, utilisez le gestionnaire des tâches avec CTRL+ALT+SUPPR pour stopper le processus de ce programme (selectionnez le processus et cliquez sur "Terminer le processus). Ensuite, vous pouvez utiliser "Fix Checked" ! ;)

O5 - Options Internet explorer non visibles dans le panneau de configuration

Un exemple :

05 - control.ini: inetcpl.cpl=no

Que dois-je faire ?

A moins que l'administrateur système aie caché l'icône, faites "Fix Checked". Bien entendu, si c'est vous l'administrateur système, vous saurez ce que vous aurez fait ! ![]()

O6 - Options Internet Explorer accessibles par un administrateur

Un exemple :

O6 - HKCU\Software\Policies\Microsoft\Internet Explorer\Restrictions present

Que dois-je faire ?

A corriger ("Fix Checked"), sauf si vous avez activé l'option "verrouiller la page de démarrage" dans le programme SpyBot Search & Destroy ou que votre administrateur système l'aie mise en place.

O7 - Accès au registre accessible par un administrateur

Un exemple :

O7 - HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System, DisableRegedit=1

Que dois-je faire ?

A moins que l'administrateur système ai autorisé cette restriction, corrigez toujours cette entrée (cochez puis "Fix Checked").

O8 - Fonctions supplémentaires du clic droit d'Internet Explorer

Un exemple :

O8 - Extra context menu item: &Google Search - res://C:\WINDOWS\DOWNLOADED PROGRAM FILES\GOOGLETOOLBAR_EN_1.1.68-DELEON.DLL/cmsearch.html

O8 - Extra context menu item: Yahoo! Search - file:///C:\Program Files\Yahoo!\Common/ycsrch.htm

O8 - Extra context menu item: Zoom &In - C:\WINDOWS\WEB\zoomin.htm

O8 - Extra context menu item: Zoom O&ut - C:\WINDOWS\WEB\zoomout.htm

Que dois-je faire ?

Ici, c'est très important si vous avez remarqué dans Internet Explorer des options supplémentaires non voulues quand vous cliquez avec le bouton droit dans la fenêtre du navigateur. Examinez donc bien ces entrées, si il y a quelque chose que vous ne reconnaissez pas, corrigez le avec "Fix Checked" ! ![]()

O9 - Boutons supplémentaires dans la barre d'outils principale d'Internet Explorer

Un exemple :

O9 - Extra button: Messenger (HKLM) O9 - Extra 'Tools' menuitem: Messenger (HKLM) O9 - Extra button: AIM (HKLM)

Que dois-je faire ?

Ici c'est très important : en effet si vous êtes victime de boutons supplémentaires indésirables dans la barre d'outils principale d'Internet Explorer, c'est ici que vous pouvez corriger ce problème. Examinez donc bien les entrées, si il y a quelque chose que vous ne reconnaissez pas, cochez la case et corrigez avec "Fix Checked".

O10 - Pirates Winsock

Un exemple :

O10 - Hijacked Internet access by New.Net O10 - Broken Internet access because of LSP provider 'c:\progra~1\common~2\toolbar\cnmib.dll' missing O10 - Unknown file in Winsock LSP: c:\program files\newton knows\vmain.dll

Que dois-je faire ?

Ici, il est conseillé d'utiliser LSPFix ou SpyBot Search & Destroy. Attention, tous les fichiers "unknown" (inconnus) dans la liste LSP ne sont pas corrigés par HijackThis (mesure de sécurité).

O11 - Groupes supplémentaires dans les options avancées d'Internet Explorer

Un exemple :

O11 - Options group: [CommonName] CommonName

Que dois-je faire ?

Un seul pirate ajoute actuellement ses options dans la fenêtre "Avancé" des options d'Internet Explorer : c'est le cas de CommonName. Donc, oui, vous avez deviné : corrigez avec "Fix Checked !" ![]()

O12 - Plugins d'Internet Explorer

Un exemple :

O12 - Plugin for .spop: C:\Program Files\Internet Explorer\Plugins\NPDocBox.dll

O12 - Plugin for .PDF: C:\Program Files\Internet Explorer\PLUGINS\nppdf32.dll

Que dois-je faire ?

En règle général, il n'y a pas de problème. Il n'y a que OnFlow ajoute un plugin non voulu (.ofb)

O13 - Piratage des DefaultPrefix d'IE

Un exemple :

O13 - DefaultPrefix: http://www.pixpox.com/cgi-bin/click.pl?url=

O13 - WWW Prefix: http://prolivation.com/cgi-bin/r.cgi?

O13 - WWW. Prefix: http://ehttp.cc/]http://ehttp.cc/?

Que dois-je faire ?

Ici, tout est nuisible ! Rien de plus simple donc : "Fix Checked" pour tout le monde, et sans exeption ! ![]()

O14 - Piratage de " Reset Web Settings " (réinitialisation de la configuration Web)

Un exemple :

O14 - IERESET.INF: START_PAGE_URL=http://www.searchalot.com

Que dois-je faire ?

Si l'adresse en gras n'est pas celle de votre fournisseur d'accès (dans le cas de Cegetel par exemple, ça doit être http://www.cegetel.fr), corrigez avec "Fix Checked" !

O15 - Sites Internet indésirables ajoutés dans la zone de confiance d'Internet Explorer

Un exemple :

O15 - Trusted Zone: http://free.aol.com]http://free.aol.com

O15 - Trusted Zone: *.coolwebsearch.com

O15 - Trusted Zone: *.msn.com

Que dois-je faire ?

AOL Et Coolwebsearch ajoutent des sites non voulus à la zone de confiance. Examinez les entrées et corrigez toutes les adresses que vous n'avez pas ajouté vous même.

O16 - Objets ActiveX (Plugin Flash, Shockwave, fichiers de programmes téléchargés, etc.)

Un exemple :

O16 - DPF: Yahoo! Chat - http://us.chat1.yimg.com/us.yimg.com/i/chat/applet/c381/

chat.cab

O16 - DPF: {D27CDB6E-AE6D-11CF-96B8-444553540000} (Shockwave Flash Object) - http://download.macromedia.com/pub/shockwave/cabs/

flash/swflash.cab

Que dois-je faire ?

Si vous ne reconnaissez pas le nom de l'objet ou son adresse de téléchargement, corrigez avec "Fix Checked". Examinez bien la liste, si des noms ou adresses portent des noms comme "casino, "free_plugin", "dialer", etc..., corrigez sans hésiter avec "Fix Checked".

O17 - Pirates du domaine Lop.com

Un exemple :

O17 - HKLM\System\CCS\Services\VxD\MSTCP: Domain = aoldsl.net

O17 - HKLM\System\CCS\Services\Tcpip\Parameters: Domain = W21944.find-quick.com

O17 - HKLM\Software\..\Telephony: DomainName = W21944.find-quick.com

O17 - HKLM\System\CCS\Services\Tcpip\..\

{D196AB38-4D1F-45C1-9108-46D367F19F7E}: Domain = W21944.find-quick.com

O17 - HKLM\System\CS1\Services\Tcpip\Parameters: SearchList = gla.ac.uk

O17 - HKLM\System\CS1\Services\VxD\MSTCP: NameServer = 69.57.146.14,69.57.147.175

Que dois-je faire ?

Ici, 3 choses à examiner: : vérifiez d'abord que le domaine (dans cet exemple c'est adodsl.net) est bien celui de votre fournisseur d'accès Internet. Dans le cas contraire, corrigez avec "Fix Checked". Pareil pour les "SearchList". Aidez vous de Google pour vérifier si l'IP de "NameServer" est nuisible ou pas.

O18 - Protocoles réseau supplémentaires (et certains protocoles nuisibles)

Un exemple :

O18 - Protocol: relatedlinks - {5AB65DD4-01FB-44D5-9537-3767AB80F790} - C:\PROGRA~1\COMMON~1\MSIETS\msielink.dllw

O18 - Protocol: mctp - {d7b95390-b1c5-11d0-b111-0080c712fe82}

O18 - Protocol hijack: http - {66993893-61B8-47DC-B10D-21E0C86DD9C8}

Que dois-je faire ?

Quelques pirates font une descente dans ce secteur. Il s'agit principalement de CommonName ("cn"), Lop.com ("ayb") et Huntbar ("relatedlinks") : si vous les voyez, corrigez avec "Fix Checked" ! Repérez tout ce qui n'a pas l'air sain et "Fix Checked" !

O19 - Feuille de modèles utilisateurs (pouvant être nuisibles aussi)

Un exemple :

O19 - User style sheet: c:\WINDOWS\Java\my.css

Que dois-je faire ?

Si vous constatez un ralentissement de votre navigateur et êtes fréquemment bombardé de pop-ups, cela vient d'ici : corrigez avec "Fix Checked" ! Néanmoins, étant donné que Coolwebsearch est le seul a effectuer ce genre d'hijack, il est recommandé de réparer ce problème avec CWShredder

O20 - Valeur de Registre AppInit_DLLs en démarrage automatique

Un exemple :

O20 - AppInit_DLLs: msconfd.dll

Que dois-je faire ?

Cette ligne correspond à une valeur du registre située dans HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Windows qui charge une DLL en mémoire lorsque l'utilisateur se connecte, elle ne disparait qu'a à la deconnexion. Il n'y a que très peu de programmes réguliers qui l'utilisent, la plupart du temps elle est utilisée par des chevaux de Troie ou bien par des pirates. Dans le cas de DLL cachée se chargent à partir de cette valeur du registre (elle n'est que visible si on utilise la fonction d'édition de données binaires dans regedit, le gestionnaire du registre Windows), le nom de la dll peut être précédée d'un "|" pour la rendre visible dans le log.

O21 - Clé de Registre ShellServiceObjectDelayLoad en démarrage automatique

Un exemple :

21 - SSODL - AUHOOK - {11566B38-955B-4549-930F-7B7482668782} - C:\WINDOWS\System\auhook.dll

Que dois-je faire ?

C'est une méthode de lancement au démarrage non documentée, normalement utilisée par un faible nombre de composants système de Windows. Les éléments listés dans

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\

ShellServiceObjectDelayLoad sont chargés par l'explorateur au démarrage de Windows. HijackThis utilise une liste de plusieurs SSODL très courants, ce qui fait que lorsque un élément est listé dans le log, il est inconnu et peut être malsain. Vous marchez sur des oeufs avec ce problème, soyez très prudents et ne faites rien si vous n'êtes pas sur. A confier à un expérimenté en cas de doute (ça vaut mieux !).

O22 - Clé de Registre SharedTaskScheduler en démarrage automatique

Un exemple :

O22 - SharedTaskScheduler: (no name) - {3F143C3A-1457-6CCA-03A7-7AA23B61E40F} - c:\windows\system32\mtwirl32.dll

Que dois-je faire ?

C'est une méthode de démarrage non documentée par Windows NT, 2000 et XP seulement et qui est très rarement utilisée. A l'heure actuelle, seul CWS.Smartfinder l'emploie. Ici soyez prudents, et ne faites rien si vous n'êtes pas surs, quitte à demander de l'aide à des professionels sur les forums.

O23 - Services Windows NT

Un exemple :

O23 - Service: Kerio Personal Firewall (PersFw) - Kerio Technologies - C:\Program Files\Kerio\Personal Firewall\persfw.exe

Que dois-je faire ?

Ici vous avez la liste des services non-Microsoft. La liste devrait être identique à celle apparaissant dans l'utilitaire MSCONFIG de Windows (pour plus d'infos sur MSCONFIG, consultez "Accélérez le démarrage" du tutorial d'optimisation). Beaucoup de trojans (chevaux de Troie) emploient un service de démarrage pour leur réinstallation. Leur nom a en général l'aspect de quelque chose d'important comme "Network Security Service" (Service de sécurité de réseau), "Workstation Logon Service" (Service d'ouverture de poste de travail) ou "Remote Procedure Call Helper" (Aide de Remote Procedure Call), par contre le nom interne (le nom entre parenthèses à la suite du nom normal) est un jargon incompréhensible, comme par exemple "O? 'rtñåȲ$Ó".

La deuxième partie de la ligne est le propriétaire du fichier. Le service doit être supprimé manuellement (allez dans le Menu Démarrez, choisissez "Exécuter", tapez "services.msc" et validez par OK) ou bien avec un autre outil. Dans HijackThis 1.99.1 et versions supérieures, le bouton "Delete an NT Service" de la section "Misc Tools" peut également être utilisé pour ceci.

Que faire en cas d'erreur ?

Vous avez supprimé une mauvaise entrée ? Pas de panique ! HijackThis sauvegarde toute entrée supprimée et offre le moyen de la restaurer en cas d'erreur ! ![]() Voici comment procéder : dans la fenêtre des résultats du scan, cliquez sur "Config". Cliquez ensuite, dans les boutons en haut, sur "Backups". Dans l'espace prévu a cet effet apparaissent toutes les sauvegardes. Sélectionnez l'entrée que vous souhaitez restaurer et cliquez sur "Restore".

Voici comment procéder : dans la fenêtre des résultats du scan, cliquez sur "Config". Cliquez ensuite, dans les boutons en haut, sur "Backups". Dans l'espace prévu a cet effet apparaissent toutes les sauvegardes. Sélectionnez l'entrée que vous souhaitez restaurer et cliquez sur "Restore".

Vous voila arrivé(e) à la fin de cette annexe. J'espère qu'elle vous a bien aidé à éliminer vos derniers pensionnaires incrusteurs récalcitrant (si vous en aviez !), si malgré après toute cette lecture, vous avez encore des doutes sur une entrée dans le rapport d'HijackThis, n'hésitez pas à vous rendre sur le forum ! Mieux vaut douter que de faire erreur ! ![]()

Sources pour l'examen des lignes en détail : Zebulon.fr & Hardware.fr (forum)